Descubren casi 200 apps Android infectadas con Harly, un malware m¨˘s da?ino que Joker

Kasperksy alerta de un nuevo malware que se ha colado en la Google Play Store, un troyano que busca el dinero de los usuarios.

Joker y Harlyˇ Ambos son peligrosos, ambos son da?inos y nos los querr¨Şas tener a tu lado. Pero no estamos hablando del dueto de villanos de DC -aunque la imagen de Harley Quinn se haya suavizado para ser una anti-hero¨Şna ¨˛ltimamente-, sino de dos malware relativamente nuevos que se han colado en la escena y est¨˘n siendo muy usados.

En 2020, en pleno a?o de la pandemia, Joker infect¨® a m¨˘s de 500 mil m¨®viles de la marca Huawei. En noviembre de 2021, y a pesar de la seguridad de la Tienda Android, The Joker volvi¨® a colarse en hasta 13 aplicaciones Android m¨˘s, algunas de ellas con m¨˘s de 100.000 descargas. Y despu¨¦s del regreso de Joker en julio del verano pasado, aqu¨Ş tenemos a su reina: Harly.

El malware Harly de Android

Detectada desde 2020, seg¨˛n la compa?¨Şa experta en antivirus Kaspersky, desde 2020, se han encontrado en Google Play m¨˘s de 190 aplicaciones infectadas con Harly, y se estima que el n¨˛mero de descargas de estas aplicaciones es de 4,8 millones, ˇ°pero la cifra real puede ser a¨˛n mayorˇ±. Aunque todas han sido retiradas de la tienda de Google.

Al igual que sucede con los troyanos Jocker, los troyanos de la familia Harly imitan aplicaciones leg¨Ştimas. ?Y c¨®mo funciona? Los estafadores descargan aplicaciones corrientes que se encuentran en Google Play, insertan c¨®digo malicioso en ellas y luego las vuelven a subir a Google Play con otro nombre. A veces, estas aplicaciones, adem¨˘s de contener c¨®digo malicioso, tambi¨¦n cuentan con las caracter¨Şsticas que se enumeran en la descripci¨®n, por lo que es posible que los usuarios no sospechen de ellas ni las consideren una amenaza.

M¨˘s peligrosa

Aunque la capacidad de Jocker de infectar es alta, la de Harly es mayor. Como explican desde Kaspersky, la mayor¨Şa de los miembros de la familia Jocker son descargadores de varias etapas: reciben la carga ¨˛til de los servidores C&C de los estafadores. Pero los troyanos de la familia Harly son m¨˘s auto-suficientes, ya que ˇ°contienen toda la carga ¨˛til dentro de la aplicaci¨®n y utilizan diferentes m¨¦todos para descifrarla y ejecutarlaˇ±.

Como ocurre con otros troyanos suscriptores, Harly recopila informaci¨®n sobre el dispositivo del usuario y, en particular, sobre la red m¨®vil. El tel¨¦fono del usuario cambia a una red m¨®vil y luego el troyano le pide al servidor C&C que configure la lista de suscripciones a las que debe registrarse. Al final, el usuario adquiere una suscripci¨®n de pago sin darse cuenta.

Otra caracter¨Şstica importante de este troyano es que puede suscribirse no solo cuando el proceso est¨˘ protegido por un c¨®digo que se recibe mediante un mensaje de texto, sino tambi¨¦n cuando est¨˘ protegido mediante una llamada telef¨®nica. En este ¨˛ltimo caso, el troyano llama a un n¨˛mero concreto y confirma la suscripci¨®n.

En Tailandia, de momento

De momento, Harly est¨˘ pegando fuerte en Tailandia, y por lo que se sabe actualmente, el malware s¨®lo est¨˘ configurado para trabajar con proveedores locales de telecomunicaciones tailandeses. Sin embargo, si los delincuentes deciden reconfigurar Harly para que funcione con compa?¨Şas de telefon¨Şa m¨®vil de Estados Unidos o Europa, una modificaci¨®n trivial y r¨˘pida, entonces la ver¨Şamos por aqu¨Ş. Esperemos que eso no suceda.

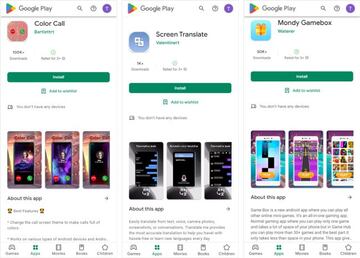

Aunque Kasperski no public¨® la lista de las apps infectadas, aqu¨Ş tienes m¨˘s de una decena de ellas. Comprueba que no tengas ninguna instalada:

- Pony Camera - m¨˘s de 500.000 descargas

- Live Wallpaper&Themes Launcher - m¨˘s de 100.000 descargas

- Action Launcher & Wallpapers - m¨˘s de 100.000 descargas

- Color Call - m¨˘s de 100.000 descargas

- Screen Translate - m¨˘s de 100.000 descargas

- Mondy Gamebox- m¨˘s de 100.000 descargas

- Good Launcher - m¨˘s de 100.000 descargas

- Mondy Widgets - m¨˘s de 100.000 descargas

- Funcalls-Voice Changer - m¨˘s de 100.000 descargas

- Eva Launcher - m¨˘s de 100.000 descargas

- Newlook Launcher - m¨˘s de 100.000 descargas

- Pixel Screen Wallpaper - m¨˘s de 100.000 descargas