Desconfʬa si Netflix te pide actualizar datos bancarios

Una compa?ʬa de seguridad descubre una serie de correos electrʫnicos falsos dirigidos a usuarios de Netflix.

?Eres usuario y por tanto suscriptor de Netflix? ?Has recibido un extra?o email que te pide actualizar los datos bancarios en menos de 24 horas o perderĘós la cuenta? IgnĘ«ralo y bĘ«rralo directamente, porque ese correo electrĘ«nico no viene de Netflix, sino de una campa?a Phishing dise?ada para robarte los datos bancarios.

Armorblox

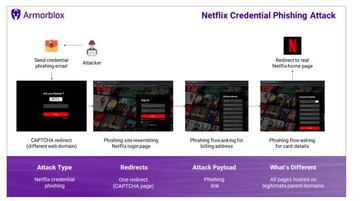

Descubierta por la compa?ʬa experta en ciberseguridad Armorblox, la campa?a se basa en un email que firma provenir de Netflix Support, informando a los lectores de un problema de facturaciĘ«n debido a un fallo en la verificaciĘ«n de los datos personales. El correo electrĘ«nico se?ala que la suscripciĘ«n del objetivo se cancelarĘó si no actualizan sus datos en 24 horas, lo que aumenta la sensaciĘ«n de urgencia.

Cuando el usuario hace clic en el enlace, es conducido/a a un sitio web similar a Netflix con un flujo de phishing que le pide que introduzca

- Credenciales de acceso a Netflix

- Direcciʫn de facturaciʫn

- Detalles de la tarjeta de crĘŽdito

Una vez completado, el usuario/a es redirigido a la verdadera pĘógina de inicio de Netflix, sin que nadie se de cuenta de que ya estĘó comprometido y los hackers se han quedado sus datos. ?Por quĘŽ hay quien ha picado? Por la forma en que estĘó estudiado el enga?o y los elementos usados. Por ejemplo:

El uso de un CAPTCHA funcional

Al hacer clic en el enlace del correo electrĘ«nico, los objetivos son llevados primero a una pĘógina CAPTCHA plenamente operativa con una sutil marca de Netflix (fondo negro, botones rojos). Al introducir la secuencia alfanumĘŽrica correcta, los usuarios son transportados al sitio principal de phishing.

Una pĘógina CAPTCHA en funcionamiento hace que toda la comunicaciĘ«n parezca mĘós legʬtima. La inclusiĘ«n del CAPTCHA tambiĘŽn hace mĘós difʬcil que las tecnologʬas de seguridad que dependen sĘ«lo de las capacidades de redireccionamiento de URL sigan el URL hasta su destino final.

Dominios legʬtimos

Ambas pĘóginas de phishing en este ataque, la pĘógina de CAPTCHA y el sitio similar a Netflix, fueron alojadas en dominios web legʬtimos:

- La URL de la pĘógina CAPTCHA era 'https[:]//wyominghealthfairs[.]com/cpresources/d3835d8b/1/', que ahora lleva a una pĘógina de error

- El dominio principal de esta URL - wyominghealthfairs[.]com - pertenece a una organizaciĘ«n real que no estĘó relacionada con Netflix o el ataque en general.

- El sitio web falso de Netflix estĘó alojado en el dominio 'axxisgeo[.]com', que pertenece a una compa?ʬa de petrĘ«leo y gas con sede en Texas. Este dominio tampoco estĘó relacionado con Netflix y el ataque.

Al alojar pĘóginas de phishing en dominios legʬtimos, los atacantes pueden evadir los controles de seguridad basados en la protecciĘ«n de URL/enlaces y superar los filtros que bloquean los dominios malos conocidos. Es probable que los atacantes hayan explotado las vulnerabilidades del servidor web o de los sistemas de gestiĘ«n de contenidos (CMS) para alojar estas pĘóginas en los dominios principales legʬtimos sin que los administradores del sitio web lo sepan.

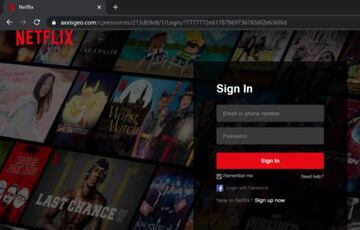

Un sitio web falso pero parecido visualmente

La web falsa que simula la pantalla principal de Netflix se parece a la pĘógina de inicio de sesiĘ«n de Netflix. Pero tras una inspecciĘ«n mĘós detallada, es evidente que el dominio principal no es 'Netflix[.]com' y que todos los enlaces ('?Necesitas ayuda?', 'Entra con Facebook', 'Regʬstrate ahora') de la pĘógina sĘ«lo recargan la misma pĘógina de nuevo. Pero los atacantes cuentan precisamente "con que la gente caiga presa de la similitud superficial del sitio de phishing con el sitio web de Netflix".

El enga?o para los usuarios sigue con la interfaz falsa y las siguientes pĘóginas, las que piden actualizar la informaciĘ«n de facturaciĘ«n y de tarjeta de crĘŽdito respectivamente. Las siguientes pantallas se parecen mucho a las que se ve en la web real de Netflix. Y es esta legitimidad superficial la que permite a los atacantes recoger las direcciones de facturaciĘ«n y los datos de las tarjetas de crĘŽdito de los usuarios afectados, ademĘós de los datos de sus cuentas Netflix.

Una vez cumplidos todos los pasos, el timo phishing termina con un mensaje de "ĘŽxito" y una redirecciĘ«n automĘótica a la verdadera pĘógina web de Netflix. Esta redirecciĘ«n puede hacer que la gente se extra?e un poco y vuelva a entrar en Netflix (pero esta vez de verdad), sin saber que acaban de ser vʬctimas de una estafa.