As¨Ş de f¨˘cil es hackear un silo de misiles americanos

Algunos de los ordenadores que lo componen no tienen ni antivirus para protegerlos.

Un misil bal¨Şsitico es un misil sin alas ni estabilizadores (por lo general) que sigue una trayectoria predefinida que no puede modificarse una vez se le ha acabado el combustible. A cierto punto de su objetivo no pueden ser obligados a dar la vuelta, o estrellarse en otro lado. Y si hablamos de misiles bal¨Şsticos intercontinentales, estos son capaces de recorrer distancias de m¨˘s de 5.500 kil¨®metros, b¨˘sicamente de un continente a otro. Protagonistas de la Guerra Fr¨Şa y del escenario moderno armament¨Şstico, y capaces de cargar con ojivas nucleares, sin duda son armas que dan escalofr¨Şos. Pero m¨˘s a¨˛n lo que pasa con ellas en los Estados Unidos.

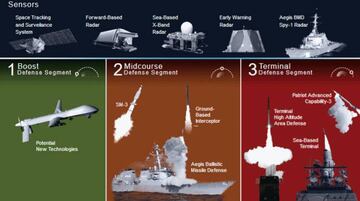

El BMDS americano

Si hablamos de armamento militar avanzado, sin duda hablamos de los Estados Unidos, uno de los pa¨Şses con mayor potencia de fuego y que m¨˘s recursos destina a I+D. Es por ello que m¨˘s absurda se vuelve la historia que la web ZDNet ha destapado justo antes de Navidad. Porque cuando uno piensa en el BMDS, el Sistema de Defensa de Misiles Bal¨Şsticos de los Estados Unidos, en lo que menos se figura es que dicho sistema sea no un sistema inform¨˘tico poco seguro, sino un agujero de seguridad que pide a gritos ser hackeado.

Bas¨˘ndose en un informe publicado en abril de la divisi¨®n de Inspecci¨®n General del Departamento de Defensa de los EEUU al que ZDNet tiene acceso, resulta que el BMDS es un para¨Şso para los hackers. La divisi¨®n militar ha encontrado fallos y problemas en cinco zonas elegidas al azar de las que componen el sistema de misiles bal¨Şsticos USA, tales como:

Autenticaci¨®n Multifactor

La autenticaci¨®n multifactor o MFA es un sistema de seguridad que requiere m¨˘s de una forma de autenticaci¨®n para verificar la legitimidad de una transacci¨®n, combinando dos o m¨˘s credenciales independientes como una contrase?a, un token de seguridad y una verificaci¨®n biom¨¦trica. Tres de las zonas elegidas del BMDS no la han implementado, y sus empleados usan s¨®lo tarjetas de acceso y contrase?as, dos elementos f¨˘cilmente hackeables.

Vulnerabilidades sin corregir

Hablando como hablamos del sistema de defensa norteamericano de misiles, uno pensar¨Şa en que usa los sistemas inform¨˘ticos de seguridad m¨˘s avanzadosˇ Pues no, porque de nuevo en tres de las cinco zonas investigadas de misiles se ha descubierto que hay vulnerabilidades inform¨˘ticas que no han sido parcheadas en a?os. Y por a?os decimos que algunos bugs datan de 1990. O sea: hace 28 a?os que no se parchean.

Sin Antivirus

Como dice la expresi¨®n espa?ola ˇ°para mear y no echar gotaˇ°, hay al menos un equipo del sistema BMDS que ni siquiera usaba antivirus en su infraestructura inform¨˘tica de misiles. Bien es cierto que parte de esta red inform¨˘tica no estar¨Şa conectada a la Red, por lo que el antivirus parece que sobra, pero sin antivirus cualquiera que desee manipular de manera f¨Şsica el sistema no tendr¨Şa mucho problema, porque no tendr¨Şa antivirus que le fastidiase el acceso.

Servidores sin protecci¨®n

Dos localizaciones de misiles tambi¨¦n carec¨Şan de servidores cerrados y protegidos, lo que permit¨Şa que b¨˘sicamente quien quisiera y tuviera conocimientos pudiese entrar y darse una vuelta por el sistema. Algunos oficiales ni se molestaron en cifrar los discos duros extra¨Şbles y otros elementos. E incluso varias localizaciones del BMSD no ten¨Şan ni una buena red de c¨˘maras de seguridad instaladas, dejando zonas sin cubrir.

Leyendo este informe parece un milagro que el arsenal bal¨Şstico de los EEUU no se haya disparado por alg¨˛n grupo hacker militar ruso, chino o de Corea del Norte. Sobre todo porque en octubre pasado surgi¨® un informe de la Oficina de Contabilidad del Gobierno en el que se revelaba que casi todos los sistemas de armas del Pent¨˘gono son vulnerables a un ciberataque.