Por qu¿Ğ los USA llevan 10 a?os validando pasaportes electr¿«nicos falsos

Una d¿Ğcada sin usar el programa adecuado. La Norteam¿Ğrica ultra-preocupada por la seguridad y su fallo de seguridad.

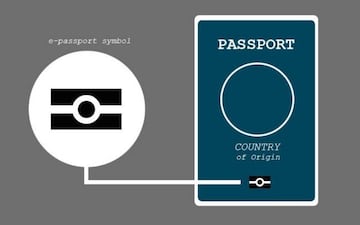

En todo el mundo, pocos pa¿¬ses tienen tanto celo a la hora de pasar la aduana como Estados Unidos, sobre todo tras los ataques del 11-S de 2001, momento en que el pa¿¬s se blind¿« y era m¿ós complicado para los extranjeros. A partir de 2007, varios pa¿¬ses entre los que se incluy¿« Norteam¿Ğrica adoptaron el pasaporte electr¿«nico, una versi¿«n del pasaporte normal que incluye un chip RFID similar al de los DNIs actuales y las tarjetas de cr¿Ğdito. Un chip que tiene la misma informaci¿«n sobre el usuario del pasaporte, pero codificada para ser le¿¬da y comprobada con un esc¿óner a trav¿Ğs de una infraestructura de clave p¿▓blica encargada de verificarlo.

Validando pasaportes electr¿«nicos falsos

El uso del pasaporte electr¿«nico se ha vuelto algo obligatorio en las fronteras estadounidenses, porque as¿¬ se agiliza el tr¿ómite y las colas de entrada al pa¿¬s son menores. Pero los senadores americanos Ron Wyden y Claire McCaskill han destapado un grav¿¬simo fallo de seguridad se?alando que los agentes de aduanas del pa¿¬s no han estado usando bien el programa para verificar los pasaportes electr¿«nicos. Y no lo han hecho durante m¿ós de una d¿Ğcada. O sea: Estados Unidos lleva 10 a?os validando pasaportes electr¿«nicos falsos.

El argumento de ambos senadores es que si los datos alojados en los chips del pasaporte no pueden ser comprobados, entonces ?quien nos dice que el due?o del pasaporte es quien dice ser? Las medidas anti-falsificaci¿«n no est¿ón implementadas en los pasaportes electr¿«nicos, y los senadores sostienen que la CBP, la Oficina de Aduanas y Protecci¿«n Fronteriza de Estados Unidos, una agencia del Gobierno que í░protege contra narcotr¿ófico, terrorismo, y tr¿ófico ilegal de personasí▒, nunca ha usado las medidas de seguridad anti-falsificaci¿«n y anti-manipulaci¿«n que se demandan que est¿Ğn implementadas en los chips de los í«e-Passportsí» porque í░nunca han tenido el software adecuadoí▒.

Un fallo conocido desde 2010

En una carta enviada a la CBP, los senadores Wyden y McCaskill han hecho notar que el fallo se conoc¿¬a, ya que la CBP ha estado al tanto de este problema de seguridad desde al menos 2010, cuando la GAO (Government Accountability Office), una agencia independiente que trabaja para el congreso de los EEUU e investiga c¿«mo se gasta el gobierno federal los d¿«lares de los contribuyentes americanos, emiti¿« un informe que rese?aba esta brecha en la tecnolog¿¬a.

í░Ocho a?os despu¿Ğs de esa publicaci¿«n, la CBP sigue sin poseer la capacidad tecnol¿«gica para autentificar los datos digitales en los pasaportes electr¿«nicosí▒. Ambos senadores piden que las aduanas del pa¿¬s empiecen a autentificar los datos de los e-passports a partir del 1 de enero de 2019. Por descontado la CBP se ha pronunciado ante esto, y en declaraciones a la BBC sostiene que mientras los agentes de aduanas no verifican actualmente el certificado del pa¿¬s de los pasaportes electr¿«nicos, la agencia gubernamental s¿¬ que verifica los datos contenidos dentro del chip y la foto del pasaporte que se coloca sobre el esc¿óner.

El informe de la CIA

La CBP tiene tambi¿Ğn una unidad de agentes que comprueban que la informaci¿«n escrita en el pasaporte coincide con lo datos del chip. Pero como sostiene un especialista de seguridad de la firma de ciberseguridad ESET, í░cualquier informaci¿«n almacenada en un chip puede ser alteradaí░.

Wikileaks filtr¿« en 2014 ademas un informe de la CIA fechado en 2011 que advert¿¬a de que no importaba que el chip del pasaporte fuese alterado, ya que se corr¿¬a el riesgo de que los agentes de la CBP no pudiesen identificar que el pasaporte era falso si el pa¿¬s de origen del usuario adscrito a ese pasaporte no forma parte del llamado ICAO PKD, una base de datos de la Organizaci¿«n Internacional de Aviaci¿«n Civil para la autentificaci¿«n de datos de pasaportes electr¿«nicos. A noviembre de 2017, s¿«lo 60 de los 194 pa¿¬ses que hay en el mundo son miembros de ella incluyendo la Uni¿«n Europea.